بسم الله الرحمن الرحيم

الحمد لله رب العالمين و الصلاة و السلام على سيد الأولين و الآخرين نبينا محمد وعلى آله وصحبه اجمعين؛ أما بعد:

أهلا بكم زائري الكريم وسهلا في مدونتكم مدونة حل لمشاكل التقنية في موريتانيا، في هذه التدوينة من اخبار التقنية و حل مشكلة في أمن المعلومات، أقدم لكم معلومات عن الكيفية و الاشكال التي يمكن ان تتخذها البرامج و التطبيقات الضارة، وطريقة اقافها جميعا .

لا أحد يريد أن يكون لديه برامج ضارة ولكن بدلا من النعامة (التي تغرس رأسها في الرمل بدلا من مواجهة المشكلة) ، فمن الأفضل لك أن تكون مجهزًا بشكل جيد لمحاربتها باستخدام برامج وتطبيقات مختلفة. للأسف ، البرامج الضارة أكثر تعقيدًا مما تبدو ، وأحيانًا يستغرق الأمر أكثر من برنامج واحد لمحاربتها جميعًا.سأفسر كل ما تحتاجه.

والبرمجيات الخبيثة هي في حد ذاتها قطعة من كود ضار ، وهو برنامج تم تطويره بفكرة الإضرار بشكل ما أو الاستفادة منه . يمكن استخدامه لسرقة المعلومات ، السيطرة على الآلات أو حتى الحصول على المال. في ما يلي الأنواع الخمسة من البرامج الضارة التي تحتاج إلى الانتباه إليها.

- فيروس Virus

مثل نظيره البيولوجي ، الفيروس يصيب ضحاياه ويسيطر على بعض وظائفهم. يقوم الفيروس بتدمير البيانات ، أو البحث عن كلمات المرور ، أو بطاقات الائتمان ، أو أرقام الضمان الاجتماعي أو غيرها من المعلومات الحساسة ، وفي معظم الحالات يرسل هذه المعلومات إلى الكمبيوتر الذي ينشر العدوى (منشئ الفيروس). عندما يأخذ الفيروس السيطرة على جهاز الكمبيوتر الخاص بك ، فإنه يمكن أيضا إرسال رسائل البريد الإلكتروني غير المرغوب فيها (انظر الدودة أدناه) أو المشاركة في أنواع مختلفة من الهجمات عبر الإنترنت.

|

| الفيروسات تصيب أجهزة الكمبيوتر ولكن أيضًا الهواتف الذكية بنظام Android. |

- دودة VER

الدودة هي برامج ضارة تستنسخ نفسها باستخدام شبكة ، وعادة ما تنتشر عن طريق إرسال رسائل البريد الإلكتروني. وبمجرد تثبيته ، فإنه يهتم بدفتر العناوين ويكرر نفسه عن طريق إرسال جميع جهات الاتصال الخاصة بك ، المخفية خلف الرسائل. ربما تكون قد استلمتها بالفعل في صندوق البريد الخاص بك أو ربما حتى من خلال خدمات المراسلة مثل Facebook Messenger.الحل: يساعدك برنامج مكافحة الفيروسات هنا أيضًا. ايضا لا تفتح رسائل مشبوهة بدافع غريزة الاطلاع(لغبه ههه) لمقاطع الفيديو أو الروابط الغامضة. إذا لم تكن متأكدًا ممن ارسلها، فالرجاء الاتصال بهم.أو البحث عن هذه العناوين في محركات البحث لتتأكد من مصدرها.

- برامج التجسسSpyware

تهتم البرمجيات الخبيثة باستخدامك للإنترنت وترسل المعلومات التي تم جمعها إلى جهاز الكمبيوتر الذي يستهدفك بعد ذلك بالإعلان. هل هذا هو الشيء نفسه الذي تفعله الفيسبوك ، وجوجل وما إلى ذلك؟ نعم ، مع اختلاف أن برامج التجسس لم تطلب منك قبول الموقف. يمكن أن تسجل برامج التجسس العديد من الأشياء ، ويمكن أن تذهب حتى لتنشيط كاميرا الويب الخاصة بك. بالإضافة إلى ذلك ، قد يؤدي تحليلها لجهازك إلى إبطاء جهاز الكمبيوتر الخاص بك ، وقد تصبح الإعلانات متطفلة بالفعل.

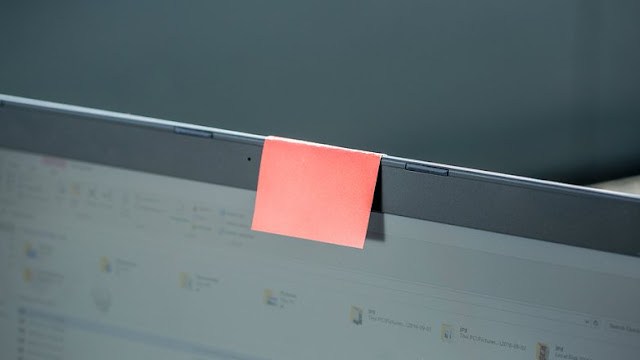

|

| بالنسبة إلى كاميرا الويب ، هناك حل بسيط ... |

الحل: يمكن أن يكون من الصعب إزالة برامج التجسس ولكن من حسن الحظ أن معظم برامج مكافحة الفيروسات تقدم برامج مكافحة تجسس جيدة. مثل آفاست Avast ، نورتون Norton وكاسبيرسكي Kaspersky تبلي بلاء حسنا في هذه المرحلة.

- حصان طروادة Trojan

يتظاهر حصان طروادة بأنه برنامج (يمكن حتى أن يدعي أنه مضاد للفيروسات) ، وفي بعض الأحيان يقوم هذا البرنامج بما يفترض أن يفعله. لكن حصان طروادة ، المصطلح الإنجليزي لـ "حصان طروادة" ، هو في الأساس برنامج صغير خفي يهدف إلى السيطرة. يمكن لأحصنة طروادة حذف البيانات أو سرقة معلوماتك المصرفية أو حتى إعداد الفدية ransomwares.الحل: يسيطر برنامج مكافحة الفيروسات عادة على أحصنة طروادة قبل أن يتمكنوا من التصرف.أيضا يمكن أن يوفر تشفير الملفات / المجلدات الحساسة حماية أفضل ، كما يمكن لبرنامج مثل Bitdefender Total Security و G Total Data Security و Kaspersky

- انتزاع الفدية Ransomware

هذا هو واحد من أخطر البرامج الضارة وربما واحد من أكثرها تقدما. وهو يحظى حاليًا بشعبية كبيرة بين الهجمات ، فهو يمنع الضحية من الوصول إلى بياناته ، مما يجبره على دفع مبلغ معين وإلا سيقومون بنشر أو حذف بعض البيانات. تشفر الإصدارات الأكثر تقدمًا من البرنامج حتى الملفات. الأسوأ من ذلك ،أنه ليس هناك ما يضمن أن دفعك لهذه الفدية سيحل المشكلة ، فأنت تحت رحمة الشخص الذي يهاجمك.

|

| في هذا المجال ، WannaCry هو أفضل اسم معروف. |

الحل: مكافح الفيروسات ليس كافي لحمايتك من هجمة دفع الفدية. على جهاز الكمبيوتر ، يوفر Acronis هــــنــــــــا الموقع حماية جيدة ضد هذه التهديدات ، ومجانًا ، مع النسخ الاحتياطي المحلي والسحابة (5 غيغا بايت مجانا ، يمكنك شراء المزيد).

كذلك تجد هــنــــا نصائح لتخطي الهجوم .

هــــــــــــــــنـــــــــــــــا

و هـــــــــــــــــنـــــــا ايضا

أرجوا أن تعجبكم و تفيدكم التدوينة،

لا تنسى المشاركة مع غيرك، لتعم الافادة.

وللمزيد من التدوينات ، اشترك في القائمة البريدية.

السلام عليكم ورحمة الله وبركاته

***********************

***********************

الرئيسية تحويل الاكوادإخفاء الابتساماتإخفاء